Comment contourner la sécurité sur un téléphone portable

La sécurité du téléphone portable est destinée à empêcher l'utilisation non autorisée et la corruption par inadvertance du téléphone et d'autres fonctionnalités du téléphone portable. Les premiers téléphones portables avaient peu de protection contre le vol, mais comme les téléphones portables sont devenus plus populaires à la fin des années 1990, les fabricants ont commencé à ajouter des protections simples contre la falsification et l'utilisation occasionnelle non autorisée, comme les codes d'accès. À mesure que les téléphones devenaient plus complexes et ressemblaient à des ordinateurs en termes de fonctionnalité et de stockage de données, les consommateurs ont demandé de meilleures formes de sécurité pour protéger leurs informations personnelles conservées par les appareils. Contourner les systèmes de sécurité des téléphones portables modernes, qui intègrent souvent le cryptage, peut être difficile, même pour le personnel de sécurité informatique expérimenté.

Étape 1

Analysez le type de mesures de sécurité sur l'appareil. La plupart des téléphones portables sont livrés avec un système de protection standard basé sur un code d'accès. Faites quelques suppositions éclairées sur les codes ou mots de passe possibles et essayez-les. Sur les téléphones qui nécessitent que les utilisateurs dessinent une forme sur l'écran tactile, recherchez les marques de taches qui peuvent indiquer le motif requis. Certains téléphones ne verrouillent pas les utilisateurs après un certain nombre de tentatives incorrectes, mais par mesure de précaution, essayez d'abord des codes significatifs, comme la date de naissance, le numéro d'adresse ou d'autres valeurs par défaut, car ce sont des choix courants pour les valeurs de code secret. Vérifiez également le compartiment de la batterie du téléphone et le boîtier pour un code d'accès ou un indice que l'utilisateur a noté.

Étape 2

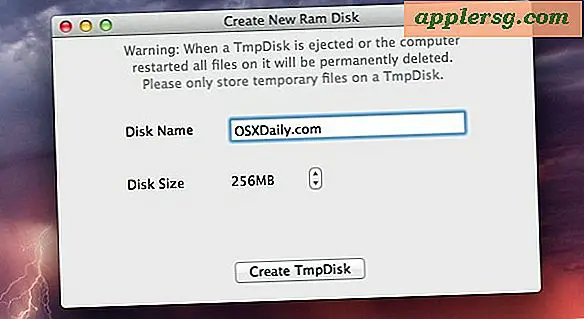

Retirez la batterie du téléphone et remplacez-la après 10 secondes. Dans certains cas, les paramètres du téléphone sont temporairement stockés en mémoire et effacés lorsque la batterie du téléphone est brusquement retirée.

Étape 3

Branchez le téléphone sur l'ordinateur de synchronisation via un câble USB ou série. De nombreux programmes de synchronisation disposent d'outils de récupération de mot de passe pour les appareils directement connectés, et certains stockent même le mot de passe dans un format accessible à l'utilisateur. Reportez-vous au manuel d'utilisation du téléphone et du programme de synchronisation pour plus de détails.

Appelez votre fournisseur de services de téléphonie mobile si vous essayez de contourner une carte SIM verrouillée. Donnez le numéro IMEI du téléphone, demandez le code de déverrouillage de la carte SIM et déverrouillez la carte SIM. Si cela ne fonctionne pas, vous pouvez acheter une carte SIM de remplacement auprès de votre opérateur de téléphonie mobile et remplacer simplement l'ancienne carte SIM par la nouvelle. Le téléphone devrait alors démarrer normalement et fonctionner correctement, même si certaines de vos données stockées sur la carte SIM peuvent être inaccessibles. Les cartes SIM se verrouillent généralement après un nombre maximal de tentatives de mot de passe et utilisent un cryptage fort pour empêcher toute falsification.