Problèmes de sécurité du système d'exploitation

Les systèmes d'exploitation sont au cœur de l'environnement informatique, offrant aux utilisateurs une interface commune et facile à utiliser avec le matériel et les logiciels installés sur un ordinateur. Les exploits dans le code du système d'exploitation font des ravages sur les ordinateurs, donnant aux pirates la possibilité de voler des données et d'endommager à la fois le matériel et les logiciels. La sécurité du système d'exploitation est cruciale car elle protège le système de contrôle central d'un ordinateur.

Vulnérabilités logicielles

Les systèmes d'exploitation sont composés de centaines de milliers de lignes de code. Parce que les humains programment et déboguent chaque système d'exploitation, des centaines de vulnérabilités sont introduites dans le code au moment du développement. Ces faiblesses, allant de simples comportements indésirables ou messages d'erreur aux pannes système à grande échelle et à la corruption des données, peuvent avoir des conséquences catastrophiques sur la gestion des données et la productivité. Les fabricants de systèmes d'exploitation, tels que Microsoft et Apple, publient fréquemment des mises à jour du code, appelées correctifs, pour corriger ces vulnérabilités et garantir la stabilité du système.

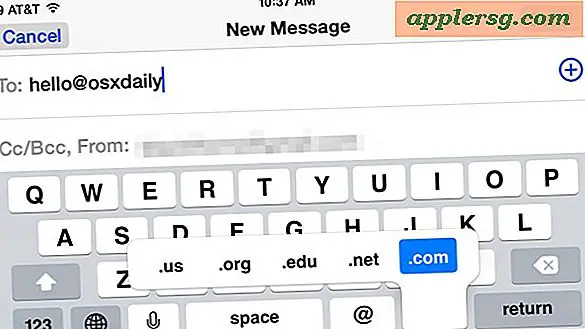

Authentification

La plupart des systèmes d'exploitation disposent d'une fonction de connexion ou d'une méthode de séparation des fichiers des utilisateurs et de l'accès à un ordinateur. Les mots de passe et les noms d'utilisateur, qui sont utilisés dans tous les principaux systèmes d'exploitation, fournissent un accès contrôlé à des domaines distincts sur un système (à la fois sur le disque dur et dans la mémoire du système d'exploitation lui-même). Les experts en sécurité ne considèrent pas les mots de passe comme une méthode d'authentification sécurisée, car la plupart des mots de passe des utilisateurs sont facilement devinés ou écrits et stockés dans un endroit non sécurisé. L'usurpation d'authentification (usurpation d'identité d'un autre utilisateur autorisé) est une menace majeure pour la sécurité des systèmes d'exploitation car elle permet à l'attaquant de prendre une identité numérique différente pour voler des données ou lancer d'autres attaques.

Logiciels malveillants

Les logiciels malveillants, abréviation de logiciels malveillants, détournent un système d'exploitation pour effectuer une sorte de tâche pour un attaquant. Les virus, chevaux de Troie et logiciels espions sont la forme la plus courante de logiciels malveillants, et chacun d'eux a pour effet de saper les contrôles de sécurité du système d'exploitation. Les pirates informatiques transforment fréquemment les ordinateurs compromis en « bots » ou « zombies », les forçant à rejoindre des réseaux de milliers d’autres systèmes pour effectuer des attaques à plus grande échelle contre des entreprises ou des gouvernements. Les logiciels malveillants nécessitent généralement une action de l'utilisateur (télécharger et exécuter un fichier infecté ou brancher une clé USB compromise) pour s'introduire dans un système d'exploitation.

Sécurité physique

La sécurité physique est la méthode la plus importante pour assurer la sécurité du système d'exploitation. Étant donné que le code du système d'exploitation et les fichiers de configuration sont installés sur le disque dur d'un système, un attaquant ayant un accès physique au système peut facilement modifier, supprimer ou voler des fichiers critiques sur un système. Pour cette raison, la plupart des serveurs commerciaux sont stockés dans des pièces fermées à clé et surveillés par des agents de sécurité armés.

![Imprimante cassée? Essayez ceci à la place [Humour]](http://applersg.com/img/fun/667/printer-broken-try-this-instead.jpg)